ليلة إطلاق كادت أن تنتهي بكارثة

قبل عدة سنوات، كنت أعمل مع فريق رائع على إطلاق منصة تجارة إلكترونية. بعد شهور من السهر والعمل الجاد، ضغطنا زر الإطلاق. في الساعات الأولى، كانت الأمور تسير بشكل مذهل، الطلبات تتدفق، والمستخدمون يتصفحون الموقع بسلاسة. كنا في قمة السعادة، “الوضع لوز يا جماعة!”، كما نقول.

مع ارتفاع عدد الزوار بشكل جنوني، بدأت سيرفرات التخزين المؤقت (Caching Servers) تئن تحت الضغط. كان الحل البديهي والواضح: “يلا نضيف سيرفر كاش جديد يخفف الحمل”. وبكل ثقة، قمنا بإضافة السيرفر الجديد إلى مجموعتنا. وما هي إلا دقائق حتى انقلبت الأمور رأساً على عقب.

بدأ الموقع يتباطأ بشكل مخيف، ثم توقف تقريباً. لوحة المراقبة أظهرت أن قاعدة البيانات تتعرض لقصف هائل من الاستعلامات، ومعدل الاستفادة من الكاش (Cache Hit Rate) انهار إلى ما يقارب الصفر. أصابنا الهلع. “شو اللي صار؟ كيف إضافة سيرفر جديد بتعمل كل هاي المصيبة؟”.

بعد تحليل سريع ومحموم، أدركنا المشكلة. كنا نستخدم أبسط طريقة لتوزيع البيانات على السيرفرات، وهي التي كانت سبب الكارثة. هذه التجربة القاسية علمتني درساً لن أنساه أبداً عن أهمية اختيار الخوارزمية الصحيحة في الأنظمة الموزعة.

المشكلة التقليدية: جحيم باقي القسمة (Modulo Hell)

لفهم سبب الكارثة التي واجهناها، دعونا نلقي نظرة على الطريقة التقليدية لتوزيع البيانات (مثل مفاتيح الكاش) على عدد N من السيرفرات. الطريقة الأكثر شيوعاً هي استخدام معامل باقي القسمة (Modulo).

الفكرة بسيطة: نأخذ “تجزئة” (Hash) للمفتاح، ثم نقسم الناتج على عدد السيرفرات، والباقي هو رقم السيرفر الذي سيحتوي على البيانات.

server_index = hash(key) % N

هذه الطريقة تعمل بشكل جيد… طالما أن عدد السيرفرات N ثابت.

مثال بسيط يوضح المشكلة

لنفترض أن لدينا 3 سيرفرات (N=3). سيتم توزيع المفاتيح كالتالي:

hash("user:123") % 3 = 1(يذهب إلى السيرفر رقم 1)hash("product:456") % 3 = 2(يذهب إلى السيرفر رقم 2)hash("session:789") % 3 = 0(يذهب إلى السيرفر رقم 0)

عندما تحدث الكارثة: إضافة سيرفر جديد

الآن، قررنا إضافة سيرفر رابع لمواكبة النمو، فأصبح عدد السيرفرات N=4. دعونا نرى ما سيحدث لنفس المفاتيح:

hash("user:123") % 4 = 3(انتقل من السيرفر 1 إلى 3!)hash("product:456") % 4 = 0(انتقل من السيرفر 2 إلى 0!)hash("session:789") % 4 = 1(انتقل من السيرفر 0 إلى 1!)

لاحظتم ما حدث؟ كل شيء تغير!

بمجرد تغيير قيمة N، فإن نتيجة عملية % N تتغير لمعظم (إن لم يكن كل) المفاتيح. هذا يعني أن الكاش الموجود على السيرفرات القديمة أصبح فجأة عديم الفائدة. كل طلب جديد لمفتاح معين سيتم توجيهه إلى سيرفر جديد (حسب المعادلة الجديدة)، ولن يجد البيانات هناك (Cache Miss). سيضطر التطبيق للذهاب إلى قاعدة البيانات لجلب البيانات، مما يسبب ما يسمى بـ “عاصفة إعادة التجزئة” (Rehash Storm) التي تضرب قاعدة البيانات وتؤدي إلى انهيار النظام. وهذا بالضبط ما حدث معنا.

الحل السحري: التجزئة المتسقة (Consistent Hashing)

هنا يأتي دور البطل في قصتنا: خوارزمية التجزئة المتسقة. هي طريقة ذكية لتوزيع البيانات تقلل من حجم الفوضى عند إضافة أو إزالة السيرفرات بشكل كبير.

فكرتها الأساسية هي التوقف عن ربط المفتاح مباشرة بعدد السيرفرات، وبدلاً من ذلك، يتم وضع كل من السيرفرات والمفاتيح في نفس “الفضاء” أو “الدائرة”.

كيف تعمل هذه الخوارزمية؟

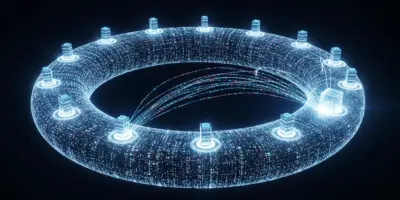

دعونا نتخيلها كدائرة مرقمة من 0 إلى قيمة ضخمة جداً (تمثل أقصى قيمة ممكنة لدالة التجزئة، مثلاً 2^32).

- رسم الدائرة (The Hash Ring): هذه هي دائرة التجزئة الوهمية.

- وضع السيرفرات على الدائرة: نقوم بعمل تجزئة (Hash) لاسم أو عنوان IP كل سيرفر (مثلاً

hash("192.168.1.10")) ونضع السيرفر كنقطة على الدائرة في المكان الذي يشير إليه ناتج التجزئة. - وضع المفاتيح على الدائرة: عندما نريد تخزين أو استرداد مفتاح معين (مثل

"user:123")، نقوم بعمل تجزئة له أيضاً ونحدد موقعه على نفس الدائرة. - قاعدة التعيين: لتحديد السيرفر المسؤول عن مفتاح معين، نبدأ من موقع المفتاح على الدائرة ونتحرك مع اتجاه عقارب الساعة. أول سيرفر نصادفه في طريقنا هو السيرفر المسؤول.

“ببساطة، بنمشي مع عقارب الساعة من عند المفتاح، وأول سيرفر بنلاقيه بوجهنا، هو اللي بنخزن عليه.”

وهنا يكمن الجمال: إضافة أو إزالة سيرفر

الآن لنرَ كيف تتصرف هذه الخوارزمية بذكاء عند تغيير عدد السيرفرات.

إضافة سيرفر جديد

عندما نضيف سيرفرًا جديدًا (لنسمه S4)، نقوم بتجزئة اسمه ووضعه في موقعه على الدائرة. ما الذي سيتأثر؟

فقط المفاتيح التي تقع في القوس بين السيرفر الجديد (S4) والسيرفر الذي يسبقه على الدائرة (عكس عقارب الساعة، مثلاً S1) هي التي سيتغير مالكها. هذه المفاتيح كانت تتبع سابقاً لـ S2 (أول سيرفر بعد S1)، والآن ستتبع للسيرفر الجديد S4.

النتيجة: عدد قليل جداً من المفاتيح يحتاج إلى إعادة توزيع. بقية المفاتيح على الدائرة لا تتأثر إطلاقاً وتبقى في سيرفراتها الأصلية. لا توجد كارثة، لا يوجد انهيار. “شفتوا ما أحلاها؟ بس شوية بيانات بتتحرك والباقي ثابت بمكانه.”

إزالة سيرفر (أو تعطله)

إذا تعطل السيرفر S2 أو قمنا بإزالته، فإن المفاتيح التي كان مسؤولاً عنها ستُمنح تلقائياً للسيرفر التالي له على الدائرة مع اتجاه عقارب الساعة (S3). مرة أخرى، التأثير محدود فقط بالبيانات التي كانت على السيرفر المعطل. النظام ككل يبقى مستقراً.

تحسين إضافي: العقد الافتراضية (Virtual Nodes)

التجزئة المتسقة رائعة، ولكنها ليست مثالية. قد تحدث مشكلتان:

- إذا كانت السيرفرات موزعة بشكل غير متساوٍ على الدائرة، فقد يحصل سيرفر على حصة أكبر بكثير من البيانات مقارنة بغيره.

- عندما يتعطل سيرفر، ينتقل كل حمله إلى سيرفر واحد فقط (التالي له)، مما قد يسبب ضغطاً عليه.

الحل هو “العقد الافتراضية”.

ما هي العقد الافتراضية؟

بدلاً من وضع كل سيرفر حقيقي كنقطة واحدة على الدائرة، نقوم بإنشاء عدة “نسخ” وهمية منه و توزيعها على الدائرة. على سبيل المثال، يمكن للسيرفر “S1” أن يُمثَّل بالنقاط: hash("S1-a"), hash("S1-b"), hash("S1-c") … وهكذا.

فوائد العقد الافتراضية

- توزيع أفضل للبيانات: كلما زاد عدد النقاط على الدائرة، أصبح توزيع المفاتيح بين السيرفرات الحقيقية أكثر توازناً.

- تخفيف العبء عند الفشل: عند تعطل سيرفر حقيقي، فإن “عقده الافتراضية” تكون متناثرة في أماكن مختلفة على الدائرة. وبالتالي، فإن الحمل الذي كان عليه سيتوزع على عدة سيرفرات حقيقية مختلفة، وليس على سيرفر واحد فقط. “هيك الحمل بتوزع عالكل، وما في حدا بنضغط.”

مثال برمجي بسيط (Python)

هناك مكتبات جاهزة تقوم بهذا، ولكن لنكتب مثالاً مبسطاً جداً لتوضيح الفكرة. سنستخدم مكتبة bisect في بايثون لإيجاد النقطة التالية بكفاءة على الدائرة.

import hashlib

import bisect

class ConsistentHashRing:

def __init__(self, nodes=None, replicas=3):

"""

:param nodes: قائمة بالسيرفرات الحقيقية.

:param replicas: عدد العقد الافتراضية لكل سيرفر حقيقي.

"""

self.replicas = replicas

self.ring = dict()

self.sorted_keys = []

if nodes:

for node in nodes:

self.add_node(node)

def _hash(self, key):

"""Given a string key, return a long integer."""

return int(hashlib.md5(key.encode('utf-8')).hexdigest(), 16)

def add_node(self, node):

"""Adds a node to the ring (with all its replicas)."""

for i in range(self.replicas):

# إنشاء عقدة افتراضية فريدة

key = self._hash(f"{node}:{i}")

self.ring[key] = node

bisect.insort(self.sorted_keys, key)

def remove_node(self, node):

"""Removes a node from the ring (with all its replicas)."""

for i in range(self.replicas):

key = self._hash(f"{node}:{i}")

# قد يتطلب البحث في القائمة لإزالة المفتاح، لكن للتبسيط سنفترض وجوده

if key in self.ring:

del self.ring[key]

# إزالة المفتاح من القائمة المرتبة يتطلب بحثاً، هذا تبسيط

# في تطبيق حقيقي، ستحتاج إلى هيكل بيانات أكثر كفاءة

# إعادة بناء القائمة المرتبة بعد الحذف

self.sorted_keys = sorted(self.ring.keys())

def get_node(self, string_key):

"""

Maps a key to a node in the ring.

"""

if not self.ring:

return None

key = self._hash(string_key)

# ابحث عن أول عقدة افتراضية تلي المفتاح

idx = bisect.bisect(self.sorted_keys, key)

# إذا كان المفتاح أكبر من كل العقد، فإنه يتبع للعقدة الأولى (دائري)

if idx == len(self.sorted_keys):

idx = 0

# أرجع السيرفر الحقيقي المرتبط بهذه العقدة الافتراضية

return self.ring[self.sorted_keys[idx]]

# --- مثال عملي ---

nodes = ["192.168.1.10", "192.168.1.11", "192.168.1.12"]

ring = ConsistentHashRing(nodes, replicas=100)

# أين سيتم تخزين هذه المفاتيح؟

key1 = "user:profile:12345"

key2 = "product:details:abcde"

server1 = ring.get_node(key1)

server2 = ring.get_node(key2)

print(f"'{key1}' is on server: {server1}")

print(f"'{key2}' is on server: {server2}")

# الآن، لنضف سيرفراً جديداً

print("n--- Adding new server '192.168.1.13' ---")

ring.add_node("192.168.1.13")

# لنرَ أين أصبحت المفاتيح الآن

new_server1 = ring.get_node(key1)

new_server2 = ring.get_node(key2)

print(f"'{key1}' is now on server: {new_server1}")

print(f"'{key2}' is now on server: {new_server2}")

# في معظم الحالات، ستجد أن new_server1 هو نفسه server1

# و new_server2 هو نفسه server2

# فقط جزء صغير من المفاتيح سينتقل إلى السيرفر الجديد

نصائح من خبرة أبو عمر

- اختر دالة تجزئة جيدة: استخدم دوال تجزئة توزع القيم بشكل جيد مثل MurmurHash أو SHA-1. تجنب الدوال البسيطة التي قد تسبب تكتلاً (Clustering) للنقاط على الدائرة.

- لا تبالغ في عدد العقد الافتراضية: ابدأ بعدد معقول (مثلاً 100-200 لكل سيرفر) وقم بالقياس. عدد كبير جداً يستهلك ذاكرة لتخزين الدائرة ويبطئ عملية البحث قليلاً.

- ليست فقط للتخزين المؤقت: هذه الخوارزمية أساسية في العديد من الأنظمة الموزعة مثل قواعد بيانات NoSQL (مثل Cassandra و Riak) وموازنات التحميل (Load Balancers).

- لا تعِد اختراع العجلة: قبل أن تكتب تطبيقك الخاص، ابحث عن مكتبات موثوقة ومختبرة في لغة البرمجة التي تستخدمها. (مثل Guava في Java، أو مكتبات مختلفة في Python و Go).

الخلاصة: من الكارثة إلى التوسع السلس 🚀

ما بدأ كليلة مرعبة، تحول إلى درس قيم في هندسة البرمجيات. التجزئة المتسقة ليست مجرد خوارزمية معقدة؛ إنها أداة أساسية في جعبة أي مطور يبني أنظمة تحتاج إلى التوسع والمرونة.

إنها تحول عملية إضافة أو إزالة السيرفرات من حدث “كارثي” عالي المخاطر إلى عملية روتينية وسلسة. بفهمك لهذه الخوارزمية، أنت لا تحل مشكلة تقنية فحسب، بل تبني أساساً قوياً لنظام قادر على النمو ومواجهة التحديات المستقبلية بثقة.

يا جماعة، فهم هذه الخوارزمية ليس رفاهية، بل هو أساس لشغل نظيف ومحترف في الأنظمة الكبيرة. استثمروا وقتكم فيها، وصدقوني، راح تدعولي.