يا جماعة الخير، السلام عليكم ورحمة الله وبركاته. معكم أخوكم أبو عمر.

قبل كم سنة، كنت شغال على مشروع تجارة إلكترونية ضخم. كنا متحمسين جدًا وقررنا نبني النظام كله باستخدام معمارية الخدمات المصغرة (Microservices). خدمة للمستخدمين، خدمة للمنتجات، خدمة للطلبات، خدمة للدفع… كل شيء كان مفصول ومرتب، وكل فريق شغال على خدمته ومبسوط. في البداية، الأمور كانت تبدو وردية، وشعرنا أننا “عصريون” ونتبع أفضل الممارسات.

لكن بعد فترة قصيرة، بدأت الكوابيس. تطبيق الموبايل وتطبيق الويب (الـ Clients) كان لازم يعرفوا عنوان كل خدمة من هذه الخدمات. لما نضيف خدمة جديدة، لازم نحدّث كل التطبيقات. لما نغير مسار (endpoint) في خدمة، نفس القصة. أما المصيبة الأكبر فكانت في الأمن؛ كل خدمة مكشوفة على الإنترنت مباشرةً، وكل واحدة تحتاج طبقة حماية ومصادقة خاصة فيها. وصلت لمرحلة أمسك رأسي وأقول: “يا ويلي شو هالعجقة! إحنا بنينا متاهة مش نظام!”.

كانت البيانات تتطاير بين العميل وعشرات الخدمات، والسجلات (Logs) موزعة في كل مكان، وتتبع طلب مستخدم واحد كان يحتاج شغل تحرّي بوليسي. شعرت أن الحلم تحول إلى جحيم إداري وأمني. وهنا، في خضم هذه الفوضى، ظهر المنقذ: مفهوم بسيط لكن عبقري اسمه “بوابة الواجهات البرمجية” أو الـ API Gateway. هذه ليست مجرد أداة، بل هي نقلة نوعية في التفكير. خلوني أحكيلكم كيف.

ما هي الفوضى التي كنت أعيشها مع الخدمات المصغرة؟

قبل ما نحكي عن الحل، لازم نفهم المشكلة بعمق. معمارية الخدمات المصغرة بحد ذاتها رائعة، فهي تسمح بتقسيم النظام الكبير إلى أجزاء صغيرة ومستقلة، مما يسهل التطوير والنشر والتوسع. لكن القوة هذه تأتي مع ثمن، وهو التعقيد في التواصل. هذه كانت أبرز المشاكل:

- كثرة نقاط الاتصال (Endpoints): العميل (تطبيق الويب أو الموبايل) كان عليه أن يتعامل مع عناوين IP ومنافذ (Ports) متعددة. مثلاً، لجلب بيانات المستخدم ومنتجاته المفضلة، كان عليه أن يرسل طلبًا لـ

users-service/api/v1/user/123وطلبًا آخر لـproducts-service/api/v2/user/123/favorites. هذا يضع عبئًا كبيرًا على العميل ويزيد من تعقيد الكود فيه. - كابوس المصادقة والترخيص (Authentication & Authorization): كل خدمة من خدماتنا كانت مكشوفة للعلن، وبالتالي كل واحدة كانت بحاجة لتطبيق منطق التحقق من هوية المستخدم (Authentication) وصلاحياته (Authorization). هذا يعني تكرار الكود، وزيادة احتمالية الأخطاء الأمنية، وصعوبة تحديث سياسات الأمان بشكل مركزي.

- صعوبة المراقبة والتسجيل (Monitoring & Logging): عندما يفشل طلب ما، كان علينا البحث في سجلات عدة خدمات لنفهم تسلسل الأحداث. لا يوجد مكان واحد نرى منه الصورة الكاملة، مما جعل عملية تصحيح الأخطاء (Debugging) بطيئة ومؤلمة.

- الاقتران الشديد بين العميل والخدمات (Tight Coupling): أي تغيير في البنية التحتية للخدمات الخلفية (Backend)، مثل دمج خدمتين أو تقسيم خدمة واحدة، كان يتطلب تعديلاً وتحديثًا إجباريًا لتطبيقات العميل. هذا يتعارض مع مبدأ استقلالية الخدمات المصغرة.

المنقذ: بوابة الواجهات البرمجية (API Gateway) تدخل المشهد

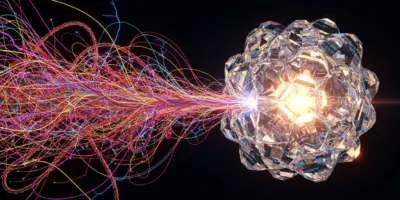

بكل بساطة، الـ API Gateway هي طبقة وسيطة تجلس بين تطبيقات العميل (Clients) ومجموعة الخدمات المصغرة (Microservices). هي بمثابة “واجهة أمامية” موحدة لكل النظام. بدلًا من أن يتحدث العميل مع عشرات الخدمات، أصبح يتحدث فقط مع البوابة، وهي بدورها تتولى مهمة توجيه الطلبات إلى الخدمات الصحيحة في الخلفية.

فكر فيها كـ “موظف استقبال” في فندق ضخم. أنت كنزيل لا تذهب إلى غرفة الطباخ لتطلب العشاء، أو إلى غرفة عامل النظافة لتطلب تنظيف الغرفة. أنت تتصل بالاستقبال، وهو يتولى تنسيق كل هذه الطلبات مع الأقسام المختصة. هذا بالضبط ما تفعله بوابة الواجهات البرمجية.

كيف أنقذتني بوابة الواجهات البرمجية؟ (الفوائد العملية)

بمجرد تطبيقنا لـ API Gateway، بدأت الحياة تعود لطبيعتها، بل وأفضل من قبل. إليكم الفوائد العملية التي لمسناها بشكل مباشر:

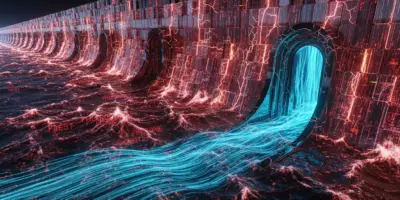

1. التوجيه (Routing): “الشرطي” الذي ينظم السير

أول وأهم وظيفة للبوابة هي توجيه الطلبات. العميل يرسل طلبًا واحدًا إلى البوابة، مثل https://api.my-app.com/orders، والبوابة، بناءً على إعدادات مسبقة، تعرف أن هذا الطلب يجب أن يذهب إلى “خدمة الطلبات” (Orders Microservice) التي تعمل على عنوان داخلي قد يكون http://orders-service:8081. هذا يعني أن العميل لم يعد بحاجة لمعرفة أي شيء عن البنية التحتية الداخلية المعقدة.

نصيحة من أبو عمر: هذه الميزة وحدها كفيلة بحل مشكلة “الاقتران الشديد”. يمكنك الآن إعادة هيكلة خدماتك الخلفية، تغيير عناوينها، أو حتى استبدالها بتقنيات مختلفة، كل هذا بدون أن يشعر تطبيق العميل بأي تغيير.

كمثال، في بوابة مثل Ocelot المستخدمة في بيئة .NET، قد يبدو الإعداد بسيطًا هكذا في ملف ocelot.json:

{

"Routes": [

{

"DownstreamPathTemplate": "/api/products/{id}",

"DownstreamScheme": "http",

"DownstreamHostAndPorts": [

{

"Host": "products-service",

"Port": 80

}

],

"UpstreamPathTemplate": "/api/products/{id}",

"UpstreamHttpMethod": [ "GET" ]

}

]

}

هنا، أي طلب GET إلى /api/products/{id} على البوابة سيتم توجيهه إلى نفس المسار في خدمة المنتجات الداخلية.

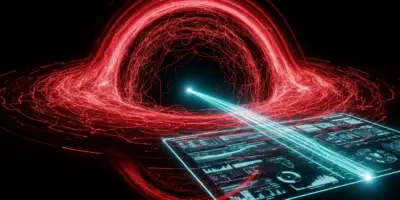

2. المصادقة والترخيص (Authentication & Authorization): “الحارس” على البوابة

هذه كانت أكبر راحة نفسية بالنسبة لي. بدلًا من حماية كل خدمة على حدة، أصبحنا نطبق منطق الأمان في مكان واحد فقط: البوابة. البوابة هي المسؤولة عن التحقق من الـ Token (مثل JWT)، والتأكد من هوية المستخدم، والتحقق من صلاحياته الأساسية. إذا مر الطلب من البوابة، فإن الخدمات الداخلية تثق به.

هذا لا يعني أن الخدمات الداخلية لا يجب أن تحتوي على أي أمان، لكن العبء الأكبر تم رفعه عنها. يمكن للخدمات الداخلية أن تركز على منطق الصلاحيات الدقيق المتعلق بها (e.g., هل هذا المستخدم يملك هذا الطلب؟)، بينما تتكفل البوابة بالتحقق العام من الهوية.

3. تجميع الواجهات (API Composition/Aggregation): “الخلاط” السحري

في كثير من الأحيان، يحتاج العميل إلى بيانات من أكثر من خدمة لعرض شاشة واحدة. على سبيل المثال، صفحة “ملف المستخدم” قد تحتاج إلى معلومات المستخدم من “خدمة المستخدمين”، وآخر 5 طلبات له من “خدمة الطلبات”.

بدون بوابة، سيضطر تطبيق الموبايل إلى إرسال طلبين منفصلين، مما يزيد من بطء التحميل واستهلاك البطارية. مع البوابة، يمكننا إنشاء “مسار افتراضي” (Virtual Endpoint) جديد، مثلاً /api/composite/user-profile. عندما تستقبل البوابة طلبًا على هذا المسار، تقوم هي بإرسال طلبين داخليين (واحد لخدمة المستخدمين والآخر لخدمة الطلبات)، ثم تجمع النتائج في استجابة واحدة وترسلها للعميل. يا لها من ميزة رائعة! 🚀

4. تحديد المعدل والتخزين المؤقت (Rate Limiting & Caching): “المنظّم” الذكي

- Rate Limiting: لحماية خدماتنا من الاستخدام المفرط أو هجمات الحرمان من الخدمة (DoS)، قمنا بتفعيل ميزة تحديد معدل الطلبات على مستوى البوابة. يمكننا الآن أن نقول: “لا نسمح لأي مستخدم بإرسال أكثر من 100 طلب في الدقيقة”. هذا يحمي النظام بأكمله.

- Caching: بعض البيانات لا تتغير كثيرًا، مثل قائمة فئات المنتجات. بدلًا من أن تذهب “خدمة المنتجات” إلى قاعدة البيانات في كل مرة يُطلب فيها هذا الأمر، يمكن للبوابة أن تخزن النتيجة مؤقتًا (Cache). في المرة التالية التي يأتي فيها نفس الطلب، تعيده البوابة مباشرة من ذاكرتها دون إزعاج الخدمة الداخلية. هذا يقلل الحمل على النظام ويسرّع الاستجابة بشكل ملحوظ.

5. المراقبة والتوثيق (Monitoring & Logging): “المراقب” الشامل

لأن كل الطلبات تمر عبرها، أصبحت البوابة المكان المثالي لتجميع السجلات والمقاييس. يمكننا الآن تسجيل كل طلب واستجابة، وقياس زمن الاستجابة لكل مسار، ومعرفة عدد الأخطاء (مثل 4xx و 5xx) في مكان واحد. باستخدام أدوات مثل Prometheus و Grafana، أصبح لدينا لوحة تحكم (Dashboard) رائعة تمنحنا نظرة شاملة على صحة النظام بأكمله.

نصيحة من أبو عمر: استخدم ما يسمى بـ “معرّف الارتباط” (Correlation ID). عندما يدخل طلب جديد إلى البوابة، قم بإنشاء ID فريد وأضفه إلى الـ Header. ثم مرر هذا الـ ID لكل الخدمات الداخلية التي يمر بها الطلب. عند تسجيل أي معلومة في أي خدمة، قم بتضمين هذا الـ ID. بهذه الطريقة، يمكنك تتبع رحلة طلب واحد عبر كل الخدمات المصغرة بسهولة تامة عند حدوث مشكلة.

نصائح من خبرة أبو عمر

بعد هذه الرحلة، تعلمت بعض الدروس التي أحب أن أشاركها معكم:

- لا تجعل البوابة “عنق زجاجة” (Single Point of Failure): البوابة الآن هي أهم جزء في نظامك. تأكد من أنها قابلة للتوسع (Scalable) وذات توافرية عالية (Highly Available). استخدم أكثر من نسخة (instance) منها خلف موازن أحمال (Load Balancer).

- أبقِ البوابة “غبية”: وظيفة البوابة هي التوجيه، الأمان، والمهام التقنية الأخرى. لا تضع فيها أي منطق عمل (Business Logic). حساب ضريبة المبيعات أو التحقق من توفر منتج في المخزون ليس من مهام البوابة، بل من مهام الخدمات المختصة.

- ابدأ بسيطًا ثم تطور: لست بحاجة لتفعيل كل الميزات من اليوم الأول. ابدأ بوظيفة التوجيه الأساسية والمصادقة. مع نمو نظامك، يمكنك إضافة التخزين المؤقت، وتحديد المعدل، وتجميع الواجهات حسب الحاجة. “ما في داعي تبني كل شي مرة وحدة، امشي خطوة خطوة.”

- اختر الأداة المناسبة: هناك العديد من بوابات الواجهات البرمجية، منها ما هو سحابي (AWS API Gateway, Azure API Management) ومنها ما يمكنك استضافته بنفسك (Kong, Tyk, Ocelot). اختر ما يناسب خبرة فريقك وميزانيتك ومتطلبات مشروعك.

الخلاصة: من الفوضى إلى النظام 🧘♂️

يا جماعة، من الآخر، كانت بوابة الواجهات البرمجية (API Gateway) هي الفارق بين مشروع فاشل غارق في الفوضى، ومشروع ناجح، آمن، ومنظم وقابل للتوسع. لقد حولت المتاهة المكشوفة إلى قلعة حصينة لها بوابة واحدة تخضع للحراسة والمراقبة.

إذا كنتم تبنون نظامًا يعتمد على الخدمات المصغرة، فاعتماد API Gateway ليس خيارًا أو رفاهية، بل هو ضرورة معمارية أساسية. سيوفر عليكم الكثير من الصداع، ويمنحكم أساسًا متينًا للنمو في المستقبل.

أتمنى أن تكون تجربتي هذه مفيدة لكم. بالتوفيق في مشاريعكم!