ليلة لن أنساها: عندما استيقظت على فاتورة سحابية بآلاف الدولارات

كانت ليلة شتوية هادئة من ليالي رام الله، وأنا كعادتي أحتسي فنجان الميرمية الساخن وأراجع بعض الأكواد البرمجية لمشروع جديد. فجأة، وصلني إشعار على بريدي الإلكتروني من مزود الخدمة السحابية، إشعار لم أره من قبل: “تنبيه بتجاوز الحد المتوقع للفاتورة”. في البداية، ظننت أنه خطأ بسيط، ربما بضعة دولارات زيادة. لكن الفضول دفعني لفتح لوحة التحكم.

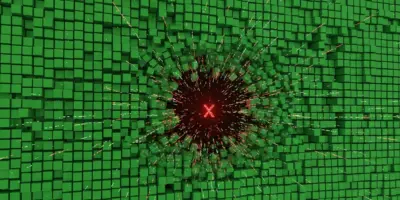

وهنا كانت الصدمة. الفاتورة المتوقعة كانت بالآلاف! شعرت وكأن “قلبي وقع في رجليّ”، كما نقول في بلادنا. كيف يمكن هذا؟ بنيتي التحتية بسيطة ولا تستهلك كل هذه الموارد. بدأت رحلة بحث محمومة، أقلب السجلات وأفحص الخدمات واحدة تلو الأخرى، والعرق البارد يتصبب من جبيني. وبعد دقائق طويلة كأنها دهر، وجدت السبب: أحد خوادمي الافتراضية (EC2 Instance) كان يعمل بأقصى طاقته (100% CPU Usage) منذ ساعات.

عندما دخلت إلى الخادم، وجدت الكارثة. كان هناك سكربت غريب يعمل في الخلفية، لم أكتبه أنا ولا أي فرد من فريقي. بعد تحليل سريع، اتضح أنه سكربت لتعدين العملات الرقمية (Crypto-mining). أحدهم اخترق حسابي وحوّل خوادمي إلى منجم ذهب رقمي على حسابي الخاص!

المشكلة الأكبر كانت في كيفية حدوث الاختراق. بعد مراجعة شاملة، اكتشفت أن أحد المطورين الجدد في الفريق، بحسن نية وقلة خبرة، قد رفع مفتاح الوصول (Access Key) الخاص به إلى مستودع عام على GitHub. والمصيبة أن هذا المفتاح لم يكن محدود الصلاحيات، بل كان يمتلك صلاحيات المدير الكامل (AdministratorAccess). لقد كان الأمر أشبه بإعطاء مفتاح بيتك الرئيسي مع سند الملكية لشخص غريب في الشارع. كانت هذه الحادثة درساً قاسياً جداً، لكنها كانت أيضاً نقطة التحول التي جعلتني أتعامل مع “سياسات إدارة الهوية والوصول” أو ما يعرف بـ IAM بجدية مطلقة.

ما هي سياسات إدارة الهوية والوصول (IAM)؟ ولماذا هي “حارس البوابة”؟

دعونا نبسط الأمور. تخيل أن بنيتك السحابية هي عبارة عن مبنى ضخم فيه مكاتب وغرف ومخازن حساسة. نظام IAM هو حارس الأمن الذي يقف على البوابة الرئيسية. هذا الحارس لا يكتفي بسؤال “من أنت؟”، بل يسأل أسئلة أكثر دقة:

- من أنت؟ (المستخدم، المجموعة، أو حتى خدمة أخرى مثل خادم EC2).

- ماذا تريد أن تفعل؟ (قراءة ملف، حذف قاعدة بيانات، تشغيل خادم).

- على أي مورد تريد تنفيذ هذا الفعل؟ (ملف معين في مخزن S3، قاعدة بيانات محددة، خادم بعينه).

- تحت أي ظروف؟ (هل أنت تتصل من شبكة الشركة؟ هل تستخدم المصادقة متعددة العوامل؟).

ببساطة، IAM (Identity and Access Management) هي الآلية التي تتيح لك تحديد الصلاحيات بشكل دقيق جداً داخل حسابك السحابي. هي ليست مجرد نظام للمستخدمين وكلمات المرور، بل هي إطار عمل متكامل للتحكم في الوصول، وهي خط الدفاع الأول والأهم ضد الوصول غير المصرح به.

المبدأ الأهم في IAM: مبدأ الامتيازات الأقل (Principle of Least Privilege)

إذا كان هناك شيء واحد أريدك أن تخرج به من هذه المقالة، فهو هذا المبدأ. مبدأ الامتيازات الأقل يعني ببساطة: لا تمنح أي مستخدم أو خدمة إلا الصلاحيات التي يحتاجها تماماً لأداء وظيفته، لا أكثر ولا أقل.

بالعودة إلى قصتي، كانت مشكلة المطور أنه لم يكن بحاجة لصلاحيات المدير. كل ما كان يحتاجه هو رفع بعض الملفات إلى مخزن محدد (S3 Bucket). لو أنني كنت قد أنشأت له سياسة تمنحه هذا الإذن فقط، حتى لو تسرب مفتاحه، لكان الضرر محدوداً جداً. كان المخترق سيتمكن من رفع ملفات إلى ذلك المخزن فقط، ولكنه لن يتمكن أبداً من تشغيل خوادم جديدة أو العبث بباقي الخدمات.

تذكر دائماً: الصلاحيات الزائدة هي ثغرات أمنية كامنة تنتظر من يستغلها.

تشريح سياسة IAM: لنفهم كيف تعمل (مع أمثلة عملية)

تُكتب سياسات IAM عادةً بصيغة JSON. قد تبدو معقدة في البداية، لكنها منطقية جداً عند تفكيكها. لنلقِ نظرة على مكوناتها الأساسية:

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "SomeUniqueStatementId",

"Effect": "Allow", // or "Deny"

"Principal": "*", // من الذي تنطبق عليه السياسة

"Action": "s3:GetObject", // ما هو الفعل المسموح به

"Resource": "arn:aws:s3:::my-example-bucket/*", // على أي مورد

"Condition": {} // تحت أي شروط

}

]

}

مثال 1: سياسة بسيطة للقراءة فقط من مخزن S3

لنفترض أن لديك تطبيق ويب يحتاج فقط لعرض الصور المخزنة في مخزن اسمه `my-app-images`. السياسة المثالية ستكون كالتالي:

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowPublicReadForWebApp",

"Effect": "Allow",

"Principal": "*", // النجمة (*) تعني السماح للجميع (وصول عام)

"Action": "s3:GetObject", // الفعل هو "الحصول على كائن"

"Resource": "arn:aws:s3:::my-app-images/*" // المورد هو كل الكائنات داخل هذا المخزن

}

]

}

هذه السياسة واضحة جداً: اسمح لأي شخص (`Principal: “*”`) بتنفيذ إجراء القراءة فقط (`Action: “s3:GetObject”`) على جميع الملفات (`/*`) الموجودة داخل المخزن `my-app-images`.

مثال 2: سياسة أكثر تعقيداً لمطور الواجهة الخلفية (Backend Developer)

لنفترض أن لدينا مطور خلفية يحتاج إلى الوصول لعدة خدمات. بدلاً من منحه صلاحيات واسعة، نحدد ما يحتاجه بالضبط:

- قراءة وكتابة البيانات في جدول DynamoDB محدد.

- استدعاء دالة Lambda معينة.

- كتابة سجلات (Logs) إلى CloudWatch.

ستبدو سياسته المخصصة كالتالي:

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowDynamoDBAccess",

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:PutItem",

"dynamodb:UpdateItem",

"dynamodb:DeleteItem"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/MyUsersTable"

},

{

"Sid": "AllowLambdaInvocation",

"Effect": "Allow",

"Action": "lambda:InvokeFunction",

"Resource": "arn:aws:lambda:us-east-1:123456789012:function:ProcessPaymentFunction"

},

{

"Sid": "AllowLogging",

"Effect": "Allow",

"Action": [

"logs:CreateLogGroup",

"logs:CreateLogStream",

"logs:PutLogEvents"

],

"Resource": "arn:aws:logs:us-east-1:123456789012:log-group:/aws/lambda/*:*"

}

]

}

لاحظ كيف أن كل صلاحية محددة بدقة على مورد معين. هذا هو جوهر مبدأ الامتيازات الأقل.

نصائح أبو عمر الذهبية لإدارة IAM كالمحترفين

على مر السنين، ومع بعض الدروس القاسية، تعلمت بعض القواعد التي أعتبرها مقدسة في عالم الأمن السحابي. اسمحوا لي أن أشارككم إياها:

- لا تستخدم حساب الـ Root أبداً (إلا للضرورة القصوى): حساب الـ Root هو “الختيار” كبير العيلة، صلاحياته مطلقة. لا تستخدمه للمهام اليومية أبداً. قم بإنشاء مستخدم IAM بصلاحيات إدارية لعملك اليومي، وقم بتأمين حساب الـ Root عبر تفعيل المصادقة متعددة العوامل (MFA) وحفظ بياناته في مكان آمن جداً.

- استخدم المجموعات (Groups) والأدوار (Roles) بذكاء: لا تقم بإرفاق السياسات مباشرة بالمستخدمين. هذا يصبح فوضوياً مع نمو الفريق. بدلاً من ذلك، أنشئ مجموعات (مثل `Developers`, `Testers`, `ReadOnlyAdmins`) وأرفق السياسات بها، ثم أضف المستخدمين إلى هذه المجموعات. بالنسبة للخدمات (مثل خادم EC2 أو دالة Lambda التي تحتاج للوصول إلى خدمات أخرى)، استخدم الأدوار (IAM Roles) دائماً بدلاً من تخزين مفاتيح الوصول طويلة الأمد.

- فعّل المصادقة متعددة العوامل (MFA) على كل شيء: هذه ليست نصيحة، بل أمر. يجب تفعيل MFA على حساب الـ Root وعلى جميع المستخدمين الذين لديهم صلاحيات حساسة. MFA تضيف طبقة حماية هائلة تجعل سرقة كلمة المرور وحدها غير كافية لاختراق الحساب.

- راجع صلاحياتك بشكل دوري: الصلاحيات تتراكم مع مرور الوقت. استخدم أدوات مثل AWS IAM Access Analyzer لمراجعة السياسات وتحديد الصلاحيات غير المستخدمة أو المفرطة. “الصلاحيات الزايدة زي الدهن الزايد، بتسكر الشرايين وبتجيب الجلطة الأمنية!”.

- استخدم الأدوار المؤقتة (IAM Roles) للخدمات: عندما يحتاج خادم EC2 أو حاوية Docker للوصول إلى خدمة أخرى (مثل S3)، لا تضع مفاتيح الوصول (Access Keys) داخل الخادم. هذا خطأ فادح. بدلاً من ذلك، قم بإنشاء دور IAM بالصلاحيات المطلوبة وأرفقه بالخادم. سيقوم الخادم بالحصول على بيانات اعتماد مؤقتة وآمنة بشكل تلقائي.

الخلاصة: IAM ليست ترفاً، بل هي أساس البنيان 🛡️

يا جماعة الخير، قصتي لم تكن فريدة من نوعها. آلاف الشركات والمطورين يقعون في نفس الفخ كل يوم. الأمن السحابي ليس “بعبعاً” أو موضوعاً معقداً مخصصاً للخبراء فقط. إنه في جوهره مجموعة من العادات والممارسات الصحيحة التي تبنيها مع الوقت.

نظام IAM هو حجر الأساس في بنيتك السحابية. إتقانه والالتزام بمبدأ الامتيازات الأقل ليس ترفاً، بل هو ضرورة قصوى لحماية بياناتك، وسمعتك، وأموالك. لا تنتظر حتى تحدث الكارثة لتتعلم الدرس بالطريقة الصعبة كما حدث معي.

ابدأ اليوم، ولو بخطوة صغيرة. راجع صلاحيات مستخدميك، فعّل MFA، واستبدل مفتاح وصول واحد بسياسة أكثر تحديداً. كل خطوة صغيرة في هذا الاتجاه هي استثمار كبير في أمان واستقرار مشاريعك. الله يوفقكم ويحميكم جميعاً.