يا جماعة الخير، السلام عليكم ورحمة الله وبركاته. معكم أخوكم أبو عمر.

اسمحوا لي اليوم أن أرجع بالزمن قليلاً، تحديداً إلى صيف عام 2015. كانت الأجواء حماسية في شركتنا الناشئة، وكنا نعمل على إطلاق منصة تجارة إلكترونية جديدة. أنا وفريقي الصغير كنا، كما يقال، “قد حالنا”، نعمل ليلاً ونهاراً، وكل همنا هو إطلاق المنتج بأسرع وقت ممكن. في خضم هذا الحماس، وصلنا إلى مرحلة الدفع الإلكتروني.

بكل سذاجة وبساطة، قلت للفريق: “شباب، شو القصة؟ خلينا نخزن أرقام البطاقات في قاعدة البيانات، بس طبعاً بنشفرها. بنستخدم تشفير AES-256 قوي، وهيك بنكون في الأمان”. في ذلك الوقت، بدا هذا الحل منطقياً تماماً. البيانات مشفرة، ومفتاح التشفير محفوظ في مكان آمن… ما الذي قد يحدث خطأ؟

الله وكيلكم، مرت أشهر والعمل يسير على ما يرام. إلى أن جاء ذلك الصباح المشؤوم. استيقظت على إيميل عاجل من شركة الاستضافة (Hosting) بعنوان “تحذير أمني بخصوص نشاط مشبوه على خوادمكم”. شعرت ببرودة تسري في جسدي. بعد تحقيق سريع، اكتشفنا أن أحد المهاجمين تمكن من استغلال ثغرة في إحدى المكتبات البرمجية التي نستخدمها وحصل على صلاحيات قراءة من قاعدة بياناتنا.

صحيح أنه لم يتمكن من الوصول لمفتاح التشفير، وبالتالي لم يستطع فك تشفير أرقام البطاقات مباشرة، لكن مجرد حقيقة أن نسخة مشفرة من آلاف أرقام بطاقات الائتمان أصبحت في حوزة شخص مجهول كانت كابوساً. لو تمكن هذا الشخص بأي طريقة من الوصول للمفتاح لاحقاً، لكنا في كارثة حقيقية: فقدان ثقة العملاء، غرامات مالية ضخمة من معيار PCI DSS، وربما نهاية الشركة. في تلك اللحظة أدركت أننا كنا “نلعب بالنار”. ومن هنا بدأت رحلتي الحقيقية مع تقنية أنقذت مستقبلنا المهني: الترميز (Tokenization).

لماذا كان تخزين أرقام البطاقات (حتى لو مشفرة) فكرة سيئة؟

قبل أن نغوص في الحل، دعونا نفهم أصل المشكلة. المشكلة التي وقعنا فيها، ويقع فيها الكثيرون، هي التعامل المباشر مع البيانات الحساسة. عندما تقوم بتخزين رقم بطاقة الائتمان (يُعرف بـ PAN أو Primary Account Number) على خوادمك، فأنت تضع على عاتقك مسؤولية أمنية هائلة.

هنا يأتي دور معيار PCI DSS (Payment Card Industry Data Security Standard). هذا ليس مجرد مجموعة من النصائح، بل هو معيار إلزامي لأي شركة تتعامل مع بيانات بطاقات الدفع. مخالفة هذا المعيار تعرضك لغرامات باهظة وقد تؤدي إلى سحب ترخيصك لمعالجة المدفوعات.

تخزينك للبيانات، حتى لو كانت مشفرة، يضعك في “نطاق” (Scope) معيار PCI DSS الكامل، مما يعني أنك مطالب بتطبيق عشرات الضوابط الأمنية المعقدة والمكلفة على كل جزء من بنيتك التحتية. وهذا بالضبط ما كنا نجهله.

نصيحة من أبو عمر: القاعدة الذهبية في أمن المعلومات هي “لا تخزّن ما لا تحتاج إليه”. وأنت، في 99% من الحالات، لا تحتاج أبداً لتخزين رقم بطاقة الائتمان بنفسك.

المنقذ: ما هو الترميز (Tokenization)؟

الترميز، ببساطة، هو عملية استبدال البيانات الحساسة (مثل رقم بطاقة الائتمان) ببيانات غير حساسة تُسمى “الرمز” أو “Token”. هذا الرمز ليس له أي قيمة بحد ذاته ولا يمكن عكسه رياضياً للوصول إلى الرقم الأصلي.

دعوني أشرحها بمثال من حياتنا اليومية في فلسطين. تخيل أنك ذهبت إلى حفل زفاف وتريد أن تضع معطفك الثمين في قسم الأمانات. أنت تعطي الموظف معطفك (البيانات الحساسة)، ويعطيك بدلاً منه بطاقة صغيرة عليها رقم (الرمز/Token). الآن، أنت تحتفظ بالبطاقة ذات الرقم. لو سرق أحدهم هذه البطاقة منك، فلن تفيده بشيء. هي مجرد قطعة بلاستيك عليها رقم. الشخص الوحيد الذي يستطيع استخدام هذه البطاقة لاسترجاع المعطف هو الموظف المسؤول عن الأمانات (بوابة الدفع)، لأنه هو من يملك السجل الذي يربط بين رقمك والمعطف الفعلي.

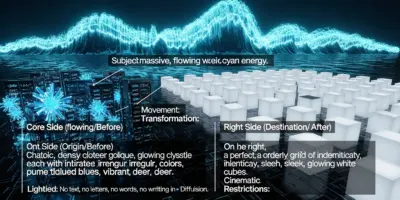

هذا بالزبط ما يفعله الترميز:

- العميل يُدخل بيانات بطاقته في صفحة الدفع على موقعك.

- هذه البيانات لا تصل إلى خادمك أبداً! بل تُرسل مباشرة من متصفح العميل إلى خوادم بوابة الدفع (مثل Stripe, Braintree, Checkout.com).

- بوابة الدفع تقوم بتخزين رقم البطاقة بشكل آمن جداً في “قبو” (Vault) خاص بها، متوافق مع أعلى معايير PCI DSS.

- بوابة الدفع تُرجع لك “رمزاً” فريداً (مثلاً:

tok_1Lg...) يمثل بطاقة العميل. - أنت تقوم بتخزين هذا الرمز الآمن في قاعدة بياناتك. هذا الرمز عديم الفائدة لأي مخترق.

- عندما تريد خصم مبلغ من العميل مرة أخرى (لتجديد اشتراك مثلاً)، فإنك تستخدم هذا الرمز للتواصل مع بوابة الدفع، وهي تقوم بالباقي.

بهذه الطريقة، أنت لم تلمس أو تخزن البيانات الحساسة أبداً، وبالتالي قمت بتقليص نطاق مسؤوليتك تجاه PCI DSS بشكل هائل.

الفرق الجوهري بين الترميز (Tokenization) والتشفير (Encryption)

هذه نقطة مهمة جداً سببت لنا اللغط في البداية. إليك الفرق بوضوح:

- التشفير (Encryption): عملية رياضية ذات اتجاهين. البيانات تُحوّل إلى صيغة غير مفهومة، ولكن يمكن استرجاعها إلى شكلها الأصلي باستخدام “مفتاح” التشفير. إذا سُرق المفتاح، سُرقت البيانات.

- الترميز (Tokenization): عملية استبدال ليس لها علاقة رياضية بالبيانات الأصلية. لا يوجد “مفتاح” يمكنه تحويل الرمز إلى رقم البطاقة. العلاقة بين الرمز والبيانات الأصلية محفوظة فقط داخل “قبو” مزود الخدمة الآمن. حتى لو سُرق الرمز، فهو عديم القيمة.

كيف تطبق الترميز عملياً؟ (مثال باستخدام Stripe.js)

دعونا نأخذ مثالاً عملياً يوضح سهولة الأمر. سأستخدم Stripe كمثال لأنه من أشهر بوابات الدفع التي تعتمد على هذه التقنية.

الخطوة الأولى: الواجهة الأمامية (Frontend) – حيث يحدث السحر

في صفحة الدفع، بدلاً من إنشاء حقول إدخال عادية، ستستخدم مكتبة Stripe.js لإنشاء عناصر آمنة (Secure Elements). هذه العناصر تبدو كحقول عادية، لكنها في الواقع موجودة داخل iFrame آمن مستضاف لدى Stripe.

<!-- صفحة الدفع HTML -->

<form id="payment-form">

<div id="card-element">

<!-- حقل بطاقة Stripe الآمن سيتم حقنه هنا -->

</div>

<button id="submit">ادفع الآن</button>

<div id="card-errors" role="alert"></div>

</form>

<!-- تضمين مكتبة Stripe.js -->

<script src="https://js.stripe.com/v3/"></script>

<!-- كود جافاسكريبت الخاص بك -->

<script>

// 1. إعداد Stripe باستخدام مفتاحك العام (Publishable Key)

const stripe = Stripe('pk_test_YOUR_PUBLISHABLE_KEY');

const elements = stripe.elements();

// 2. إنشاء وتضمين حقل البطاقة الآمن

const cardElement = elements.create('card');

cardElement.mount('#card-element');

// 3. عند الضغط على زر الدفع

const form = document.getElementById('payment-form');

form.addEventListener('submit', async (event) => {

event.preventDefault();

// 4. هنا السحر: نطلب من Stripe إنشاء رمز (Token)

// لاحظ أننا لا نلمس بيانات البطاقة أبداً

const {token, error} = await stripe.createToken(cardElement);

if (error) {

// عرض الخطأ للمستخدم

const errorElement = document.getElementById('card-errors');

errorElement.textContent = error.message;

} else {

// 5. تم إنشاء الرمز بنجاح!

// أرسل هذا الرمز (token.id) إلى خادمك (Backend)

sendTokenToServer(token.id);

}

});

function sendTokenToServer(tokenId) {

// استخدم fetch أو axios لإرسال الرمز إلى الخادم

fetch('/charge', {

method: 'POST',

headers: {

'Content-Type': 'application/json',

},

body: JSON.stringify({token: tokenId}),

});

// ... تعامل مع استجابة الخادم

}

</script>

لاحظوا يا جماعة، في كل هذا الكود، لم يمر رقم البطاقة أبداً عبر خوادمنا. كل ما نرسله للخادم هو الرمز الذي يبدأ بـ `tok_…`.

الخطوة الثانية: الواجهة الخلفية (Backend) – استخدام الرمز

الآن في الخادم (سواء كان Node.js, PHP, Python…)، ستستقبل هذا الرمز وتستخدمه لإجراء عملية الدفع عبر واجهة Stripe البرمجية (API) باستخدام مفتاحك السري (Secret Key).

مثال باستخدام Node.js:

// خادم Node.js باستخدام Express

const express = require('express');

const app = express();

// استخدم مفتاحك السري هنا - لا تشاركه أبداً!

const stripe = require('stripe')('sk_test_YOUR_SECRET_KEY');

app.use(express.json());

app.post('/charge', async (req, res) => {

const { token } = req.body; // استقبال الرمز من الواجهة الأمامية

try {

// استخدام الرمز لإنشاء عملية دفع

const charge = await stripe.charges.create({

amount: 2000, // المبلغ بالقروش (مثلاً 20.00 دولار)

currency: 'usd',

source: token, // هنا نستخدم الرمز!

description: 'شراء منتج من متجرنا',

});

// تم الدفع بنجاح!

res.json({ success: true, chargeId: charge.id });

} catch (error) {

// حدث خطأ في عملية الدفع

res.status(500).json({ success: false, message: error.message });

}

});

app.listen(3000, () => console.log('الخادم يعمل على المنفذ 3000'));

بهذه البساطة، قمنا بمعالجة دفعة مالية كاملة دون أن نرى أو نخزن رقم بطاقة الائتمان على الإطلاق. لقد قمنا بتفويض كل المخاطر الأمنية لجهة متخصصة (Stripe)، وركزنا نحن على ما نبرع فيه: تطوير منتجنا.

الخلاصة يا جماعة الخير ونصيحة أخوية 👨💻

إن قصة تسريب البيانات التي كادت أن تدمرنا كانت درساً قاسياً، لكنها علمتني أهم مبدأ في التكنولوجيا المالية: لا تكن بطلاً في أمن المدفوعات، بل كن ذكياً. لا تحاول إعادة اختراع العجلة ببناء نظام تخزين خاص بك لبيانات البطاقات. الشركات الكبرى تنفق الملايين سنوياً على تأمين هذه البيانات، وأنت كشركة ناشئة أو مطور، لديك أولويات أخرى.

الترميز (Tokenization) ليس مجرد تقنية اختيارية، بل هو ضرورة حتمية لأي شخص يعمل في مجال المدفوعات الرقمية اليوم. إنه يحررك من عبء أمني وقانوني هائل، ويسمح لك بالنوم مرتاح البال ليلاً، مع العلم أن بيانات عملائك في أيد أمينة.

نصيحتي النهائية لك: قبل أن تكتب سطراً واحداً من كود معالجة الدفعات، اقرأ وثائق بوابة الدفع التي اخترتها جيداً، وابحث عن قسم “Tokenization” أو “Secure Elements”. ابدأ بالطريقة الصحيحة من اليوم الأول، ولا تقع في نفس الخطأ الذي وقعت فيه. الأمان ليس ميزة إضافية، بل هو أساس الثقة التي يبنى عليها أي عمل ناجح.

وفقكم الله، ودمتم آمنين ومبدعين.