أذكرها وكأنها البارحة، ليلة شتاء قارسة وساعة متأخرة من الليل. رن هاتفي وكان على الطرف الآخر “سالم”، مطور الواجهات الأمامية في فريقنا، وصوته يرتجف من الإرهاق والقلق. قال لي بلهجة فيها مزيج من اليأس والدعابة: “يا أبو عمر، الحقنا! الواجهة الأمامية صارت زي سوق الخضرة، كل خدمة بتنادي من جهة، والمستخدم ضايع بيننا. عنا عشرين سيرفر وكل واحد بغني على ليلاه، والموبايل أبليكيشن بطل يجمع!”.

ضحكت حينها ضحكة خفيفة لأخفف عنه، ولكني في داخلي كنت أعلم تماماً حجم المشكلة. كنا قد انتقلنا بحماس إلى معمارية الخدمات المصغرة (Microservices) قبل عام. في البداية، كان الأمر رائعاً: فرق صغيرة ومستقلة، تطوير سريع، نشر سهل لكل خدمة على حدة. لكن مع نمو المشروع، تحول الحلم إلى كابوس لوجستي. خدمة للمستخدمين، خدمة للمنتجات، خدمة للطلبات، خدمة للدفع، خدمة للإشعارات… والقائمة تطول. وكان على كل تطبيق عميل (ويب، موبايل، أو حتى أنظمة شركاء) أن يعرف عنوان كل خدمة، ويتعامل مع طرق التوثيق المختلفة لكل منها، ويجري عشرات الطلبات فقط لعرض صفحة واحدة بسيطة. كانت تلك هي الفوضى بعينها.

في تلك الليلة، أدركت أننا لا نحتاج إلى حلول جزئية أو “ترقيع”، بل نحتاج إلى “حارس عمارة” ذكي ينظم الدخول والخروج، ويوحد الواجهة، ويخفي عنا فوضى الكواليس. كنا بحاجة إلى ما يُعرف بـ “بوابة واجهة برمجة التطبيقات” أو الـ API Gateway.

الفوضى قبل النظام: الحياة مع الخدمات المصغرة بدون بوابة

قبل أن نتبنى بوابة الـ API، كان الوضع أشبه بمدينة بدون عناوين واضحة أو مكتب بريد مركزي. كل من أراد إرسال رسالة كان عليه أن يعرف مكان كل شخص بالضبط ويسلمها له باليد. هذا ما كان يعانيه مطورو الواجهات الأمامية (Frontend) بالضبط.

كثرة العناوين وتشتت المطورين

كان على تطبيق العميل التعامل مع قائمة طويلة من النطاقات أو المسارات المختلفة:

api.users.our-app.comapi.products.our-app.comapi.orders.our-app.comapi.payments.our-app.com

أي تغيير في عنوان خدمة، أو تقسيم خدمة إلى اثنتين، كان يعني تحديث كل تطبيقات العملاء وإعادة نشرها. كانت عملية صيانة مرعبة ومصدر دائم للأخطاء.

معضلة التوثيق والمصادقة (Authentication & Authorization)

كل طلب يجب التحقق من هوية صاحبه وصلاحياته. في عالمنا الفوضوي، كانت بعض الخدمات تتوقع وجود JWT Token في الـ Header، وأخرى تستخدم API Key، وبعضها كان يطبق منطقاً خاصاً به. هذا يعني أن كل خدمة كانت تكرر كود التحقق من الهوية، وأي ثغرة في إحدى الخدمات تعرض النظام بأكمله للخطر.

“ثرثرة” الشبكة (Chatty Network)

لعرض صفحة ملف المستخدم الشخصي، كان تطبيق الموبايل يحتاج إلى:

- جلب بيانات المستخدم من خدمة المستخدمين.

- جلب قائمة طلباته الأخيرة من خدمة الطلبات.

- جلب منتجاته المفضلة من خدمة المنتجات.

هذا يعني 3 طلبات شبكة منفصلة (API Calls)، وكل طلب له زمن استجابة (latency) خاص به. على شبكات الموبايل البطيئة، كانت تجربة المستخدم كارثية.

صعوبة المراقبة وتسجيل النشاطات (Logging & Monitoring)

عندما يفشل طلب ما، أين تبحث عن المشكلة؟ هل هي في خدمة المستخدمين؟ أم خدمة الطلبات؟ أم في الشبكة بينهما؟ كان تتبع رحلة طلب واحد عبر عدة خدمات أشبه بالبحث عن إبرة في كومة قش، مما جعل عملية تصحيح الأخطاء (Debugging) تستغرق أياماً بدلاً من دقائق.

بوابة الـ API (API Gateway): المنقذ الذي لم نكن نعلمه أننا بحاجته

ببساطة، بوابة الـ API هي طبقة وسيطة، أو واجهة أمامية موحدة، تجلس بين تطبيقات العملاء ومجموعة الخدمات المصغرة. هي نقطة الدخول الوحيدة للنظام بأكمله. بدلاً من أن يتحدث العملاء مباشرة مع عشرات الخدمات، أصبحوا يتحدثون فقط مع البوابة، وهي بدورها تتولى “الثرثرة” مع الخدمات الداخلية بالنيابة عنهم.

شكل يوضح الفرق بين التواصل المباشر مع الخدمات المصغرة واستخدام بوابة API.

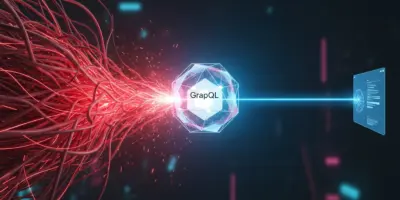

كيف تعمل بوابة الـ API؟

تقوم البوابة بمهام رئيسية تجعل الحياة أسهل بكثير:

- التوجيه (Routing): هي أشبه بموظف استقبال ذكي. عندما يصل طلب إلى

/api/users/123، تعرف البوابة أن هذا الطلب يجب توجيهه إلى “خدمة المستخدمين”. وعندما يصل طلب إلى/api/products/456، توجهه إلى “خدمة المنتجات”. - التجميع (Aggregation): هذه هي الميزة السحرية التي حلت مشكلة “ثرثرة الشبكة”. يمكننا الآن إنشاء نقطة نهاية (endpoint) جديدة في البوابة اسمها

/api/user-profile. عندما يستدعيها العميل، تقوم البوابة خلف الكواليس باستدعاء خدمة المستخدمين وخدمة الطلبات، ثم تجمع النتائج في استجابة واحدة وترسلها للعميل. طلب واحد من العميل، بدلاً من ثلاثة! - التفريغ (Offloading): تتولى البوابة المهام المتكررة والمشتركة، مثل التوثيق، وتحديد سقف الطلبات (Rate Limiting)، والتخزين المؤقت (Caching)، وتسجيل النشاطات. هذا “يفرّغ” هذه المسؤوليات عن الخدمات المصغرة، مما يجعلها أبسط وأكثر تركيزاً على منطق عملها الأساسي.

القوى الخارقة لبوابة الـ API: أكثر من مجرد “بوابة”

مع الوقت، اكتشفنا أن بوابة الـ API ليست مجرد “موجه طلبات”، بل هي سكين سويسري متعدد الأدوات لمعمارية البرمجيات الحديثة.

نقطة توثيق مركزية (Centralized Authentication)

أصبحت البوابة هي حارس الأمن الوحيد. هي التي تتحقق من الـ JWT Token أو الـ API Key. إذا كان الطلب صالحاً، تضيف البوابة معلومات المستخدم (مثل User ID) إلى header الطلب قبل تمريره للخدمات الداخلية، التي أصبحت الآن تثق بالطلبات القادمة من البوابة ولا تحتاج لإعادة التحقق.

نصيحة من أبو عمر: اجعل خدماتك الداخلية غير قابلة للوصول من الإنترنت العام. ضعها داخل شبكة خاصة (VPC)، واجعل بوابة الـ API هي نقطة الوصول الوحيدة من الخارج. هذا يضيف طبقة أمان هائلة.

تحديد سقف الطلبات (Rate Limiting) والتخزين المؤقت (Caching)

لحماية خدماتنا من هجمات الحرمان من الخدمة (DoS) أو من الاستخدام المفرط، قمنا بتطبيق Rate Limiting على مستوى البوابة. “لكل مستخدم 100 طلب في الدقيقة، لا أكثر!”. كما قمنا بتفعيل التخزين المؤقت (Caching) للبيانات التي لا تتغير كثيراً، مثل قائمة فئات المنتجات. هذا قلل الحمل على قواعد البيانات بشكل كبير وحسّن سرعة الاستجابة.

تحويل البروتوكولات (Protocol Translation)

معظم عملائنا يستخدمون REST/JSON، لكن كان لدينا خدمة داخلية عالية الأداء مبنية باستخدام gRPC. كانت البوابة هي المترجم المثالي، حيث تستقبل طلبات REST وتحولها إلى gRPC للتحدث مع الخدمة الداخلية، ثم تحول الاستجابة مرة أخرى إلى JSON قبل إرسالها للعميل.

“طيب يا أبو عمر، كيف نبدأ؟”: دليل عملي للتطبيق

الحديث النظري جميل، لكن “كيف بنطبق هالحكي؟”. هناك طريقان رئيسيان:

خياراتك المتاحة: بناء أم شراء؟ (Build vs. Buy)

في 99% من الحالات، نصيحتي هي: لا تبنِ بوابتك الخاصة من الصفر! إدارة بوابة API منتج معقد بحد ذاته. استخدم الحلول الجاهزة والمجربة:

- حلول سحابية مُدارة (Managed Cloud Solutions): مثل Amazon API Gateway, Azure API Management, Google Cloud API Gateway. هذه هي أسهل طريقة للبدء، حيث تتكفل الشركة السحابية بكل شيء يتعلق بالبنية التحتية والتوسع والأمان.

- حلول مفتوحة المصدر (Open Source): مثل Kong, Tyk, Ocelot (لمطوري .NET), Spring Cloud Gateway (لمطوري Java/Spring). تمنحك هذه الحلول مرونة أكبر وتحكماً كاملاً، لكنك ستكون مسؤولاً عن استضافتها وإدارتها.

مثال عملي بسيط باستخدام Express.js و http-proxy-middleware

لتقريب الفكرة، هذا مثال بسيط جداً لبوابة API مكتوبة بلغة Node.js باستخدام إطار العمل Express. هذه البوابة توجه الطلبات التي تبدأ بـ /users إلى خدمة المستخدمين، والطلبات التي تبدأ بـ /products إلى خدمة المنتجات.

const express = require('express');

const { createProxyMiddleware } = require('http-proxy-middleware');

const app = express();

const PORT = 3000;

// تعريف الخدمات وعناوينها الداخلية

const services = [

{

route: '/users',

target: 'http://localhost:3001' // عنوان خدمة المستخدمين

},

{

route: '/products',

target: 'http://localhost:3002' // عنوان خدمة المنتجات

}

];

// Middleware للتحقق من الهوية (مثال بسيط)

const authMiddleware = (req, res, next) => {

// في الواقع، هنا يتم التحقق من JWT Token أو أي طريقة توثيق أخرى

if (!req.headers['authorization']) {

return res.status(401).send('Unauthorized');

}

console.log('Request authenticated!');

next(); // إذا تم التحقق، اسمح للطلب بالمرور

};

// تطبيق الـ Middleware على كل الطلبات

app.use(authMiddleware);

// إعداد التوجيه (Routing) لكل خدمة

services.forEach(({ route, target }) => {

const proxyOptions = {

target,

changeOrigin: true,

pathRewrite: {

[`^${route}`]: '' // إزالة المسار الأساسي قبل إرساله للخدمة

}

};

app.use(route, createProxyMiddleware(proxyOptions));

});

app.listen(PORT, () => {

console.log(`API Gateway listening on port ${PORT}`);

});

هذا الكود البسيط يوضح المبدأ الأساسي: نقطة دخول واحدة (localhost:3000) تقوم بالتوثيق ثم توجه الطلبات إلى الوجهات الصحيحة.

احذر من الفخاخ: الجانب المظلم لبوابة الـ API

رغم كل فوائدها، بوابة الـ API ليست حلاً سحرياً لكل المشاكل، وإساءة استخدامها قد تخلق مشاكل جديدة.

- نقطة فشل مركزية (Single Point of Failure): إذا تعطلت البوابة، تعطل النظام بأكمله. لذلك، من الضروري جداً التأكد من أنها عالية الإتاحة (High Availability) وموزعة على عدة خوادم أو مناطق جغرافية.

- عنق الزجاجة (Potential Bottleneck): كل طلبات النظام تمر من خلالها. يجب أن تكون البوابة سريعة جداً وقابلة للتوسع الأفقي (horizontally scalable) لتستوعب الزيادة في الحمل.

- قد تصبح “متراصة” بحد ذاتها (The Gateway Monolith): إياك ثم إياك أن تضع منطق العمل (Business Logic) داخل البوابة! وظيفتها هي التوجيه والمهام التقنية المشتركة، وليست حساب أسعار المنتجات أو التحقق من المخزون. إذا فعلت ذلك، ستكون قد خلقت وحشاً جديداً يصعب صيانته.

خلاصة الكلام ونصيحة من القلب 💡

كانت رحلتنا مع بوابة الـ API نقلة نوعية. حولتنا من فريق إطفاء حرائق دائم إلى فريق بناء وهندسة. لقد أعادت النظام إلى فوضى الخدمات المصغرة، وبسطت حياة مطوري الواجهات الأمامية، وحسّنت أمان وأداء نظامنا بشكل جذري.

بوابة الـ API ليست مجرد أداة تقنية، بل هي نمط تفكير معماري قوي. هي “الواجهة” التي تقدمها للعالم، والتي تخفي خلفها تعقيدات نظامك الداخلي.

نصيحتي الأخيرة لك: ابدأ ببساطة. لا تحاول بناء بوابة API من الصفر في أول يوم. استخدم حلاً جاهزاً وموثوقاً من الحلول السحابية أو مفتوحة المصدر، وركز طاقاتك على بناء منطق العمل الأساسي الذي يقدم قيمة لعملائك. فالبوابة أداة، والهدف هو بناء نظام مستقر وقابل للتطوير، وليس بناء أداة معقدة ثانية. والله ولي التوفيق.