يا جماعة الخير، السلام عليكم ورحمة الله.

اسمحوا لي أبدأ معكم بقصة صارت معي قبل كم سنة، أيام ما كنت أشتغل في شركة تكنولوجيا مالية ناشئة. كان كل يوم يوصلني فنجان القهوة الصبح مع تقرير جديد عن الخسائر بسبب عمليات الاحتيال. كنا بنخسر فلوس، وبنخسر ثقة عملائنا، والأهم، كنا بنخسر المعركة.

بتذكر منيح هذاك اليوم، كان عنا عملية احتيال كبيرة. واحد فتح حساب، واستخدم بطاقة مسروقة، وعمل عشرات العمليات الصغيرة بسرعة قبل ما نظامنا يلقطه. لما اكتشفنا الموضوع، كان “الفاس وقع في الراس” والفلوس تبخرت. المشكلة ما كانت في هاي العملية بحد ذاتها، المشكلة إنه ثاني يوم، وثالث يوم، ورابع يوم، نفس السيناريو تكرر مع حسابات “مختلفة” وبطاقات “مختلفة”.

كنا زي اللي بيلعب لعبة القط والفأر، بس الفأر كان عنده ألف جُحر وشبكة أنفاق سرية. كل ما نسد ثغرة، يلاقوا عشرة غيرها. كنا بنحلل البيانات في جداولنا التقليدية (SQL)، ونكتب استعلامات معقدة فيها عشرات الـ `JOIN`s لنربط بين المستخدم والجهاز وعنوان الـ IP والعملية المالية. كانت شغلانة مُرهقة وبطيئة، والنتيجة دايماً متأخرة. كنا بنصطاد المحتالين… بس بعد فوات الأوان. في اجتماع عاصف مع الإدارة، واحد من المدراء صرخ فينا: “إحنا مش بنكشف الاحتيال، إحنا بنوثّقه!”. كانت جملة قاسية، بس للأسف، كانت حقيقية.

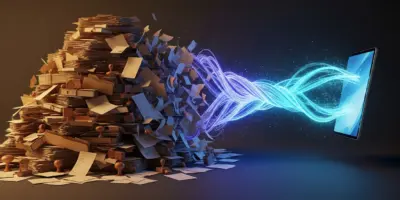

هون كانت نقطة التحول. أدركنا إنه المشكلة مش في ذكائنا أو مجهودنا، المشكلة كانت في أدواتنا. كنا بنحاول نشوف شبكة ثلاثية الأبعاد بنظارات ثنائية الأبعاد. ومن هنا، بدأت رحلتنا مع عالم تحليل الرسوم البيانية (Graph Analysis).

لماذا كانت أساليبنا القديمة تخسر المعركة؟

قبل ما نحكي عن الحل، خلينا نفهم أصل المشكلة. ليش الطرق التقليدية كانت تفشل في مواجهة شبكات الاحتيال المنظمة؟

الأنظمة القائمة على القواعد (Rule-Based Systems)

كان نظامنا الأول عبارة عن مجموعة من القواعد البسيطة، مثل:

- إذا كانت قيمة العملية أكبر من 1000 دولار وتمت من جهاز جديد، إذن أوقف العملية للمراجعة.

- إذا تم إدخال كلمة المرور بشكل خاطئ 3 مرات، إذن جمّد الحساب مؤقتاً.

هذه القواعد مفيدة، لكن المحتالين أذكى من هيك بكثير. صاروا يعملوا عمليات صغيرة تحت الحد المسموح به، ويستخدموا أجهزة افتراضية لتبدو وكأنها أجهزة جديدة كل مرة. ببساطة، القواعد الثابتة لا تستطيع مجاراة عدو متغير وديناميكي.

جحيم الـ JOINs في قواعد البيانات العلائقية (SQL)

قواعد بياناتنا كانت من نوع SQL. كل شيء مرتب في جداول: جدول للمستخدمين، جدول للعمليات، جدول للأجهزة، جدول لعناوين IP… إلخ. لكي نكتشف علاقة بسيطة مثل “هل استخدم مستخدمان مختلفان نفس الجهاز؟”، كنا بحاجة لكتابة استعلام معقد يربط بين عدة جداول.

تخيل معي بدك تكتشف شبكة احتيال كاملة: مستخدمين يتشاركون أجهزة، وأجهزة تتشارك عناوين IP، وحسابات بنكية مرتبطة ببطاقات ائتمان مختلفة. الاستعلام المطلوب لهذا السيناريو كان أشبه بوصفة طبخ من كوكب آخر، وبياخذ وقت طويل جداً ليرجع بنتيجة، هذا إذا رجع أصلاً!

كنا نرى الأشجار (المستخدمين، العمليات) ولكننا لم نكن نرى الغابة (شبكة الاحتيال الكاملة). كانت بياناتنا معزولة في صوامع (Silos)، والعلاقات الخفية بينها كانت هي الكنز الذي لم نكن نستطيع الوصول إليه.

اللحظة الفارقة: أهلاً بعالم تحليل الرسوم البيانية

عندما تكون مشكلتك هي “العلاقات المخفية”، فالحل هو تقنية مصممة خصيصاً لفهم “العلاقات”. هنا يأتي دور قواعد بيانات الرسوم البيانية (Graph Databases).

طيب، شو هو الـ “غراف” أصلاً؟

انسَ الجداول والأعمدة والصفوف للحظة. تخيل بياناتك كنقاط وخطوط تصل بينها:

- العُقَد (Nodes): هي “الأسماء” أو الكيانات في نظامك. مثل:

مستخدم،جهاز،بطاقة ائتمان،عنوان IP،عملية مالية. - الروابط (Edges / Relationships): هي “الأفعال” التي تربط هذه العُقد. مثل: المستخدم

(أجرى)عملية، المستخدم(استخدم)جهاز، العملية(تمت_بواسطة)بطاقة.

فجأة، بدل ما تكون بياناتنا مبعثرة في جداول، صارت عبارة عن شبكة عملاقة ومترابطة، تماماً مثل شبكة الاحتيال الحقيقية. هذا التحول في التفكير هو جوهر الموضوع.

صيد الحيتان الكبيرة: كيف يعمل تحليل الرسوم البيانية عملياً؟

الكلام النظري جميل، لكن “ورجيني الشغل”. كيف استخدمنا هذا المفهوم على أرض الواقع؟

بناء “غراف” الاحتيال

أول خطوة كانت “هجرة” بياناتنا من SQL إلى قاعدة بيانات بيانية (استخدمنا Neo4j في ذلك الوقت). بدأنا نأخذ البيانات من جداولنا ونحولها إلى عُقد وروابط. فمثلاً، كل صف في جدول المستخدمين أصبح عقدة من نوع :User، وكل عملية مالية أصبحت عقدة من نوع :Transaction، وقمنا بوصلهم برابط اسمه [:PERFORMED_TRANSACTION].

مطاردة الأنماط باستخدام لغة Cypher

هنا تكمن القوة الحقيقية. قواعد البيانات البيانية تأتي مع لغات استعلام مصممة خصيصاً للبحث عن الأنماط في الشبكات. لغة Cypher (الخاصة بـ Neo4j) هي لغة بصرية وسهلة القراءة، تشبه الرسم بالأحرف.

لنتذكر مشكلتنا الأولى: مستخدمون “مختلفون” يتشاركون نفس الجهاز للاحتيال. في عالم SQL، كان هذا كابوساً. في عالم الـ Graph، أصبح الأمر بهذه البساطة:

// ابحث عن مستخدمين اثنين مختلفين استخدما نفس الجهاز

MATCH (user1:User)-[:USED_DEVICE]->(device:Device)<-[:USED_DEVICE]-(user2:User)

WHERE user1 <> user2

RETURN user1.name, user2.name, device.id

دعني أشرح لك هذا الكود البسيط والعبقري:

(user1:User): ابحث عن عقدة من نوع مستخدم، وسمّها user1.-[:USED_DEVICE]->: ابحث عن رابط يخرج منها من نوع “استخدم جهاز”.(device:Device): هذا الرابط يؤدي إلى عقدة من نوع جهاز.<-[:USED_DEVICE]-: ومن نفس الجهاز، ابحث عن رابط “قادم” من نوع “استخدم جهاز”.(user2:User): هذا الرابط القادم يجب أن يكون من مستخدم آخر، سنسميه user2.WHERE user1 <> user2: الشرط الأهم، تأكد أن user1 و user2 ليسا نفس الشخص!

بهذا الاستعلام البسيط، الذي يقرأ كجملة إنجليزية، استطعنا في ثوانٍ معدودة كشف كل الحسابات المرتبطة بنفس الجهاز. لم نعد نرى مستخدمين معزولين، بل رأينا “عناقيد” من الحسابات المشبوهة. هذا كان أول خيط في الشبكة.

الكشف عن شبكات الاحتيال المعقدة

بعد هذه البداية، توسعنا في تحليل أنماط أكثر تعقيداً:

- دوائر غسيل الأموال: البحث عن أنماط دائرية حيث المال ينتقل من حساب A إلى B إلى C ثم يعود إلى شخص أو جهاز مرتبط بـ A.

- الهويات الاصطناعية (Synthetic Identities): اكتشفنا محتالاً مركزياً واحداً (نسميه العقل المدبر) أنشأ عشرات الحسابات الوهمية. كل حساب وهمي يبدو طبيعياً بمفرده، لكن الـ Graph أظهر أن كل هذه الحسابات تم إنشاؤها من نفس الجهاز وفي نفس الساعة، أو أنها تتشارك جزءاً من عنوان بريد إلكتروني أو رقم هاتف.

- العثور على “نقطة الضعف”: في شبكة الاحتيال، هناك دائماً عقدة مركزية (شخص، جهاز، عنوان IP) تربط أكبر عدد من المحتالين الآخرين. باستخدام خوارزميات مثل PageRank أو Centrality، استطعنا تحديد هذه العُقد المحورية وتعطيلها، مما أدى إلى انهيار أجزاء كبيرة من الشبكة بضربة واحدة.

نصائح من خبرة أبو عمر

بعد سنوات من العمل في هذا المجال، تعلمت بعض الدروس التي أود مشاركتها معكم.

نصيحة 1: ابدأ صغيراً وحل مشكلة محددة

لا تحاول نمذجة كل بيانات شركتك في الـ Graph من اليوم الأول. هذه وصفة للفشل. اختر مشكلة واحدة واضحة ومؤلمة (مثل مشكلة تشارك الأجهزة التي ذكرتها) وابنِ نموذج Graph بسيطاً لحلها. النجاح في هذه الخطوة سيعطيك الزخم والدعم لإكمال المشروع.

نصيحة 2: جودة البيانات هي الملك

هناك مقولة دائماً أرددها: “البيانات الوسخة بتعطيك نتائج وسخة”. إذا كانت أرقام الهواتف أو معرفات الأجهزة غير موحدة، ستظهر في الـ Graph كعقد منفصلة بينما هي في الحقيقة نفس الكيان. استثمر وقتاً في تنظيف وتوحيد بياناتك قبل إدخالها إلى قاعدة البيانات البيانية. هذا المجهود سيوفر عليك الكثير من العناء لاحقاً.

نصيحة 3: الـ Graph أداة وليس عصا سحرية

تحليل الرسوم البيانية قوي جداً في كشف العلاقات، لكنه يصبح أقوى عند دمجه مع تقنيات تعلم الآلة (Machine Learning). يمكنك استخراج ميزات (Features) من الـ Graph – مثل درجة مركزية العقدة، أو عدد جيرانها – واستخدامها كمدخلات لنماذج تعلم الآلة. هذا يرفع من دقة نماذج كشف الاحتيال بشكل هائل.

نصيحة 4: “الصورة بألف استعلام”

استخدم أدوات التصور البياني (Graph Visualization) مثل Neo4j Bloom أو Gephi. عندما تعرض شبكة الاحتيال كصورة مرئية لفريقك أو للإدارة، سيفهمون المشكلة وقوة الحل في لحظات. الشرح النظري قد يكون مملاً، لكن رؤية شبكة عنكبوتية من المحتالين وعلاقاتهم أمر لا ينسى.

الخلاصة: من مطاردة الأشباح إلى صيد الشبكات 🕸️

رحلتنا كانت طويلة، انتقلنا فيها من حالة الإحباط والعمل الارتجاعي إلى موقع القوة والعمل الاستباقي. لم نعد نطارد أفراداً بعد أن يسرقوا، بل أصبحنا نحدد الشبكات بأكملها ونفككها قبل أن تتسبب في ضرر كبير.

الدرس الأهم الذي تعلمته هو أن طبيعة المشكلة تحدد الأداة المناسبة لحلها. في عالم اليوم المترابط، جرائم الاحتيال أصبحت جرائم “شبكات”. ولمواجهة مجرمي الشبكات، أنت بحاجة إلى أدوات تفكر بمنطق الشبكات. تحليل الرسوم البيانية لم يكن مجرد تقنية جديدة تعلمناها، بل كان نقلة نوعية في طريقة تفكيرنا سمحت لنا أخيراً برؤية الصورة الكاملة.

نصيحتي الأخيرة لكل مطور أو عالم بيانات أو قائد فريق في هذا المجال: إذا كنت لا تزال تحارب مشاكل “العلاقات” باستخدام أدوات “الجداول”، فقد حان الوقت لتوسيع صندوق أدواتك. ابدأ بالتعلم عن الـ Graphs اليوم، فقد تكون هي القطعة المفقودة في أحجيتك. 👍