يا أهلاً وسهلاً فيكم يا جماعة الخير. معكم أخوكم أبو عمر، وبدي أحكي لكم اليوم قصة صارت معي ومع فريقي قبل كم سنة، قصة فيها شوية “بهدلة” بالبداية، بس نهايتها كانت درس كبير إلنا كلنا.

كنا وقتها شغالين على مشروع ضخم، تطبيق تجارة إلكترونية متكامل. وكالعادة، كشباب متحمسين للتقنيات الجديدة، قررنا نبني النظام كله على معمارية الخدمات المصغرة (Microservices). الفكرة كانت براقة: فريق للمستخدمين، وفريق للمنتجات، وفريق للطلبات، وهكذا. كل فريق مستقل بخدمته، تحديثات سريعة، استقلالية تامة… حلم كل مبرمج، صح؟

لكن الحلم بسرعة بلّش يتحول لكابوس. بعد كم شهر، صار عنا حوالي 15 خدمة مصغرة. خدمة للمصادقة، وخدمة للملف الشخصي، وخدمة لسلة المشتريات، وخدمة للمدفوعات… والقائمة تطول. وقتها إجا فريق الواجهة الأمامية (Frontend) يشتكي. شب من الشباب، اسمه خالد، إجا عليّ مكتّب ومحمر وجهه وقال لي: “يا أبو عمر، مش منطق الحكي هاد! عشان أجيب صفحة المنتج الواحد، بدي أبعت طلب لخدمة المنتجات، وطلب لخدمة التقييمات، وطلب لخدمة المخزون، وطلب عشان أعرف إذا المستخدم عامل تسجيل دخول! وكل خدمة الها عنوان (URL) شكل، وطريقة مصادقة شكل! شو هالفوضى؟!”.

كان معه حق. الوضع كان أشبه بغابة، كل خدمة شجرة منفصلة، والعميل (الواجهة الأمامية) تائه بين هالشجر، مش عارف من وين يبدأ وين ينتهي. الأمان كان كابوس ثاني، كل خدمة بدها تطبيق منطق حماية ومصادقة من الصفر. قعدت مع حالي ليلتها، ماسك فنجان الشاي وبفكر: “أكيد في حل لهالقصة، مش معقول الشركات الكبيرة زي نتفليكس وأمازون عايشين بهالفوضى”. ومن هون بدأت رحلة البحث اللي وصلتني للبطل المنقذ: بوابة الواجهات البرمجية (API Gateway).

ما هي الخدمات المصغرة (Microservices)؟ ولمَ الفوضى؟

قبل ما نحكي عن الحل، خلينا نوصف المشكلة بشكل أدق. معمارية الخدمات المصغرة، ببساطة، هي كأنك بتبني مدينة بدل ما تبني عمارة وحدة ضخمة (Monolith). بدل ما يكون كل شيء (المستخدمين، المنتجات، الطلبات) في كود برمجي واحد، بتقسمهم لمباني صغيرة متخصصة (خدمات مصغرة). كل مبنى له مدخله الخاص، وحراسته الخاصة، وممكن يكون مبني بمواد مختلفة (لغات برمجة مختلفة).

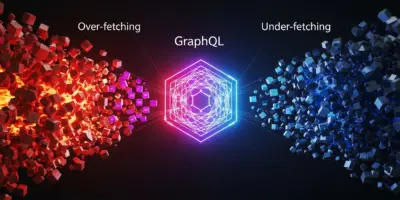

هذا التقسيم رائع للتطوير السريع والاستقلالية، لكنه يخلق فوضى للذي يريد أن يتعامل مع هذه المدينة من الخارج (الواجهات الأمامية، تطبيقات الموبايل، أو حتى خدمات أخرى). هذه هي مصادر الفوضى التي عانينا منها:

- اتصال مباشر من العميل للخدمة: الواجهة الأمامية كانت مجبرة تعرف عنوان كل خدمة مصغرة. إذا تغير عنوان خدمة المنتجات، لازم نعدّل كود الواجهة الأمامية. كارثة!

- تعدد البروتوكولات: بعض خدماتنا كانت تستخدم REST API، وخدمات أخرى بدأت تتجه نحو gRPC لتحسين الأداء. كيف سيتعامل تطبيق الموبايل مع بروتوكولات مختلفة؟

- كابوس الأمان: كل خدمة كانت مسؤولة عن التحقق من هوية المستخدم وصلاحياته (Authentication & Authorization). هذا يعني تكرار الكود، وزيادة احتمالية الأخطاء الأمنية.

- الاهتمامات المشتركة (Cross-Cutting Concerns): أمور مثل تسجيل الطلبات (Logging)، ومراقبة الأداء (Monitoring)، وتحديد عدد الطلبات المسموح بها (Rate Limiting) كانت تُطبق بشكل مكرر وغير متناسق في كل خدمة.

باختصار، أعطينا كل فريق استقلالية مطلقة، فبنى كل منهم “دولته” الصغيرة بقوانينها الخاصة، وتركنا العميل تائهاً على الحدود بين هذه الدول.

البطل المنقذ: ما هي بوابة الواجهات البرمجية (API Gateway)؟

هنا يأتي دور “حارس البوابة” أو الـ API Gateway. تخيل معي المدينة السابقة (مجموعة الخدمات المصغرة)، لكن هذه المرة بنينا سوراً ضخماً حولها، ووضعنا بوابة رئيسية واحدة عليها حارس أمن ذكي وقوي.

هذا الحارس هو الـ API Gateway. هو الآن نقطة الدخول الوحيدة للمدينة. أي زائر (Client Application) يريد أي شيء من المدينة، لا يتحدث مباشرة مع المباني (الخدمات المصغرة)، بل يتحدث فقط مع الحارس عند البوابة. يخبره ماذا يريد، والحارس بدوره يتكفل بكل شيء: يتحقق من هوية الزائر، يوجهه للمبنى الصحيح، يجمع له ما يريد من عدة مبانٍ إذا لزم الأمر، ثم يسلمه الطلب جاهزاً عند البوابة.

تقنياً، الـ API Gateway هو خادم (Server) يعمل كواجهة أمامية لجميع واجهاتك البرمجية (APIs). هو عبارة عن بروكسي عكسي (Reverse Proxy) يستقبل كل طلبات العملاء، ثم يقوم بتوجيهها إلى الخدمة المصغرة المناسبة في الخلفية.

كيف أنقذتنا بوابة الواجهات البرمجية؟ (الفوائد العملية)

بمجرد تطبيقنا لهذه الفكرة، تغير كل شيء. الفوضى تحولت إلى نظام، وانعدام الأمان تحول إلى حصن منيع. إليكم كيف حدث ذلك بالتفصيل:

1. التوجيه (Routing): حارس البوابة الذكي

أول وأهم وظيفة. لم يعد فريق الواجهة الأمامية بحاجة لمعرفة 15 عنواناً مختلفاً. أصبح لديهم عنوان واحد فقط: api.our-awesome-app.com.

الآن، عندما يرسل العميل طلباً مثل GET /api/products/123 إلى البوابة، تقوم البوابة بالبحث في جدول التوجيه الخاص بها وتعرف أن أي شيء يبدأ بـ /api/products يجب أن يذهب إلى خدمة المنتجات التي تعمل على عنوان داخلي مثل http://product-service:8080. فريق الواجهة الأمامية لا يرى ولا يعرف أي شيء عن هذا العنوان الداخلي.

مثال على إعدادات التوجيه (بصيغة YAML المبسطة):

routes:

- path_prefix: "/api/users/"

service_url: "http://user-service:3000/"

- path_prefix: "/api/products/"

service_url: "http://product-service:5000/"

- path_prefix: "/api/orders/"

service_url: "http://order-service:6000/"

هذا يعني أنه يمكننا الآن تغيير العناوين الداخلية للخدمات، أو حتى نقلها إلى خوادم أخرى، دون الحاجة لتغيير حرف واحد في كود العميل. يا لجمال هذا التنظيم!

2. المصادقة والترخيص (Authentication & Authorization): “مين حضرتك؟”

بدلاً من أن تقوم كل خدمة من خدماتنا الـ 15 بالتحقق من الـ Token الخاص بالمستخدم، أصبحت هذه مهمة البوابة. الآن، أي طلب يدخل البوابة، تقوم هي أولاً بالتحقق من صحة الـ JWT Token. إذا كان صالحاً، تضيف معلومات المستخدم (مثل User ID) إلى الـ Headers الخاصة بالطلب، ثم تمرره للخدمة الداخلية.

الخدمات الداخلية أصبحت “أبسط” وأكثر أماناً. هي الآن تثق بأي طلب يأتيها من البوابة، لأنها تعلم أن البوابة لن تسمح بمرور أي طلب غير مصرح به. تفرغت الخدمات للتركيز على منطقها الأساسي فقط.

3. تجميع الطلبات (Request Aggregation): “لمْلِم الشغلات بطلب واحد”

هل تذكرون مشكلة خالد من فريق الواجهة الأمامية؟ كان يحتاج لـ 4 طلبات لعرض صفحة المنتج. الآن، قمنا بإنشاء نقطة نهاية (Endpoint) جديدة على البوابة نفسها اسمها /api/product-details/{id}.

عندما يستدعي العميل هذه النقطة، تقوم البوابة بالآتي خلف الكواليس:

- تستدعي خدمة المنتجات للحصول على تفاصيل المنتج.

- تستدعي خدمة التقييمات للحصول على تقييمات المنتج.

- تستدعي خدمة المخزون لمعرفة الكمية المتاحة.

- تجمع كل هذه الردود في استجابة واحدة جميلة ومنسقة وترسلها للعميل.

النتيجة؟ طلب شبكة واحد بدلاً من أربعة. هذا يعني أداء أسرع بكثير لتطبيق الموبايل، خاصة على الشبكات البطيئة، وتجربة مستخدم أفضل.

4. حماية شاملة (Rate Limiting, Caching, etc.)

أصبح لدينا مكان مركزي لتطبيق سياسات الحماية:

- تحديد معدل الطلبات (Rate Limiting): منعنا الهجمات أو العملاء الذين يسيئون استخدام النظام عن طريق تحديد عدد الطلبات المسموح بها لكل مستخدم أو لكل IP في الدقيقة.

- التخزين المؤقت (Caching): بالنسبة للبيانات التي لا تتغير كثيراً (مثل قائمة فئات المنتجات)، أصبحت البوابة تقوم بتخزينها مؤقتاً. هذا يقلل الحمل على الخدمات الخلفية ويسرّع الاستجابة.

- إخفاء تفاصيل الأخطاء: إذا انهارت إحدى الخدمات الخلفية، لا يرى المستخدم خطأً قبيحاً يكشف تفاصيل نظامنا. بل تقوم البوابة بإرجاع رسالة خطأ لطيفة وموحدة.

نصائح من قلب الميدان (من خبرتي كـ أبو عمر)

بعد ما خضنا هذه التجربة، تعلمت كم شغلة مهمة بحب أشاركها معكم:

- “لا تخترع العجلة يا صاحبي”: إياك ثم إياك أن تفكر في بناء بوابة واجهات برمجية من الصفر. هذا مشروع ضخم ومعقد. السوق مليء بالحلول الجاهزة والمجربة، سواء كانت مفتوحة المصدر (مثل Kong, Tyk, Ocelot لبيئة .NET) أو خدمات سحابية (مثل AWS API Gateway, Azure API Management). اختر ما يناسب تقنياتك وميزانيتك.

- “البوابة نفسها ممكن تكون عنق زجاجة”: بما أن كل الطلبات تمر من خلالها، فهي نقطة فشل مركزية (Single Point of Failure). يجب أن تتأكد من أنها قابلة للتوسع (Scalable) ومتاحة بشكل دائم (Highly Available). لا تضع فيها منطق عمل معقد (Complex Business Logic)؛ دعها تركز على مهامها الأساسية: التوجيه، الأمان، والتنسيق.

- “ابدأ بسيطًا ثم تطور”: لست مضطراً لتفعيل كل ميزات البوابة من اليوم الأول. ابدأ بأبسط شيء: التوجيه. ثم أضف طبقة المصادقة. بعد فترة، أضف تحديد المعدل. تعامل معها كقطعة تتطور مع تطور نظامك.

الخلاصة: من الفوضى إلى النظام 🌟

في النهاية، كانت بوابة الواجهات البرمجية هي القطعة المفقودة التي حولت “غابة” خدماتنا المصغرة إلى “مدينة” منظمة وآمنة وفعالة. لقد حررت فريق الواجهة الأمامية من التعقيد، وحررت فرق الخدمات الخلفية للتركيز على الابتكار بدلاً من تكرار كود الحماية والمراقبة.

إذا كنت تعمل على نظام يعتمد على الخدمات المصغرة، أو حتى تفكر في ذلك، فاعتبر الـ API Gateway ليس مجرد خيار، بل هو ضرورة استراتيجية. هو الحارس الأمين الذي سيحمي نظامك من الفوضى الخارجية والداخلية، ويسمح لك بالنوم قرير العين ليلاً. 😉

أتمنى تكون هالتجربة مفيدة إلكم. والله يوفق الجميع في مشاريعهم.